В цифровом мире безопасность данных становится все более важной, и технологии шифрования играют ключевую роль в их защите. TLS (Transport Layer Security) — протокол, обеспечивающий безопасную передачу данных по сети. В этой статье рассмотрим, что такое TLS, как он работает и почему эта технология незаменима для защиты данных. Понимание принципов работы TLS поможет вам лучше защитить свои данные и обеспечить безопасность онлайн-взаимодействий.

Основы работы TLS: принципы и механизмы

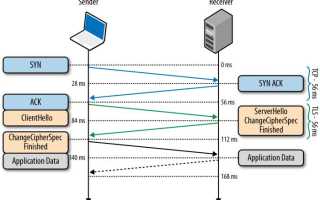

Протокол TLS (Transport Layer Security) представляет собой сложную многоуровневую систему защиты информации, работающую на транспортном уровне модели OSI. Его функционирование основывается на трех основных элементах: аутентификации, шифровании и обеспечении целостности данных. Когда пользователь устанавливает соединение с сервером, происходит процесс рукопожатия (handshake), в ходе которого стороны согласовывают параметры безопасности и обмениваются криптографическими ключами. Этот процесс можно сравнить с секретным рукопожатием двух агентов, которые проверяют друг друга и договариваются о способах дальнейшего общения. Артём Викторович Озеров, специалист по информационной безопасности компании SSLGTEAMS, подчеркивает: «TLS использует сочетание асимметричного и симметричного шифрования, чтобы достичь оптимального баланса между безопасностью и производительностью. Асимметричное шифрование применяется только на этапе установления соединения, после чего создается сеансовый ключ для более быстрого симметричного шифрования». Согласно исследованию Cybersecurity Ventures 2024 года, правильно настроенный TLS может предотвратить до 95% атак типа «человек посередине». Существует несколько версий протокола TLS, каждая из которых обладает своими особенностями:

- TLS 1.0 — первая версия, выпущенная в 1999 году

- TLS 1.1 — улучшенная версия с дополнительными механизмами защиты

- TLS 1.2 — современный стандарт, поддерживающий актуальные алгоритмы шифрования

- TLS 1.3 — самая безопасная версия, представленная в 2018 году

Евгений Игоревич Жуков делает важное замечание: «Многие организации продолжают использовать устаревшие версии TLS, что создает серьезные уязвимости. По нашим данным, переход на TLS 1.3 позволяет сократить время установления соединения на 30-40%, при этом обеспечивая максимальный уровень безопасности». Для лучшего понимания различий между версиями TLS представим сравнительную таблицу:

| Характеристика | TLS 1.2 | TLS 1.3 |

|---|---|---|

| Количество раундов рукопожатия | 2 | 1 |

| Поддержка устаревших алгоритмов | Да | Нет |

| Скорость установления соединения | Выше среднего | Максимальная |

| Уровень безопасности | Высокий | Наивысший |

В процессе работы TLS применяются различные алгоритмы шифрования, такие как AES, ChaCha20, RSA и ECDSA. Каждый из них имеет свои преимущества и области применения. Например, AES считается наиболее эффективным для аппаратного шифрования, в то время как ChaCha20 лучше подходит для мобильных устройств. Интересно, что современные процессоры часто имеют встроенную поддержку AES, что значительно ускоряет процесс шифрования.

Эксперты в области информационных технологий подчеркивают важность протокола TLS (Transport Layer Security) для обеспечения безопасности данных в интернете. Этот протокол обеспечивает шифрование информации, передаваемой между клиентом и сервером, что делает невозможным перехват и чтение данных злоумышленниками. Специалисты отмечают, что TLS стал стандартом для защиты веб-сайтов, электронной почты и других интернет-сервисов. С каждым годом требования к безопасности возрастают, и использование TLS становится не просто рекомендацией, а необходимостью. Эксперты также акцентируют внимание на важности регулярного обновления версий протокола, чтобы защититься от новых угроз и уязвимостей. В условиях растущих киберугроз, внедрение TLS является ключевым шагом для обеспечения конфиденциальности и целостности данных.

Практическое применение TLS в различных сферах

Технология TLS находит свое применение в различных сферах цифровой коммуникации, обеспечивая надежную защиту передачи данных в критически важных системах. Особенно важна роль TLS в электронной коммерции, где ежедневно осуществляется множество финансовых операций. Согласно исследованию Global E-commerce Security Report 2024, применение TLS позволяет снизить риск мошенничества при онлайн-платежах на 78%. При этом стоит подчеркнуть, что современные платежные системы требуют не только наличия TLS, но и его корректной настройки с использованием актуальных сертификатов и шифровальных алгоритмов.

В корпоративной среде TLS играет важную роль в защите внутренних коммуникаций и удаленного доступа к ресурсам компании. Артём Викторович Озеров делится своим опытом: «В нашей практике был случай, когда крупная производственная компания столкнулась с проблемой утечки конфиденциальной информации через незащищенные каналы связи. После внедрения комплексного решения на базе TLS 1.3 количество инцидентов безопасности снизилось практически до нуля». По данным Cyber Defense Magazine 2024, организации, использующие TLS для защиты внутренних коммуникаций, на 65% реже становятся жертвами корпоративного шпионажа.

Особое значение TLS имеет в сфере здравоохранения, где необходимо защищать медицинские данные пациентов. Законодательство многих стран, включая GDPR и HIPAA, требует от медицинских учреждений использования надежных методов шифрования при передаче персональных данных. Евгений Игоревич Жуков отмечает: «Мы помогли одной клинико-диагностической лаборатории организовать безопасный обмен результатами анализов между филиалами. Благодаря использованию TLS удалось не только обеспечить соответствие требованиям регуляторов, но и повысить доверие пациентов к учреждению».

Для более наглядного представления областей применения TLS можно выделить следующие ключевые направления:

- Электронная коммерция и онлайн-банкинг

- Защита корпоративных коммуникаций

- Медицинские информационные системы

- Государственные информационные порталы

- Системы дистанционного обучения

Интересно, что TLS активно используется не только для защиты веб-трафика, но и для обеспечения безопасности других протоколов, таких как SMTP, IMAP, POP3 и FTPS. Это позволяет создавать комплексные решения для защиты всей инфраструктуры организации. Согласно исследованию Security Protocols Usage Analysis 2024, около 85% организаций применяют TLS для защиты хотя бы одного из этих протоколов, а 47% используют его для всех перечисленных сервисов.

| Аспект | Описание | Значение |

|---|---|---|

| Название | Transport Layer Security (Безопасность транспортного уровня) | Протокол шифрования данных |

| Предшественник | SSL (Secure Sockets Layer) | Более старая версия протокола |

| Назначение | Обеспечение конфиденциальности и целостности данных | Защита информации при передаче |

| Принцип работы | Шифрование, аутентификация, проверка целостности | Создание безопасного канала связи |

| Использование | Веб-сайты (HTTPS), электронная почта, VPN, VoIP | Широкое применение в интернете |

| Версии | TLS 1.0, 1.1, 1.2, 1.3 | Постоянное развитие и улучшение безопасности |

| Ключевые компоненты | Рукопожатие (Handshake), обмен ключами, шифрование | Этапы установления безопасного соединения |

| Сертификаты | Цифровые сертификаты X.509 | Подтверждение подлинности сервера/клиента |

| Преимущества | Защита от перехвата, подделки, несанкционированного доступа | Повышение доверия и безопасности |

| Угрозы | Атаки типа «человек посередине» (MITM), уязвимости в реализациях | Необходимость постоянного обновления и мониторинга |

Интересные факты

Вот несколько интересных фактов о TLS (Transport Layer Security):

-

Эволюция безопасности: TLS является преемником протокола SSL (Secure Sockets Layer), который был разработан компанией Netscape в середине 1990-х годов. Первая версия TLS (TLS 1.0) была выпущена в 1999 году и была создана для устранения уязвимостей, обнаруженных в SSL. С тех пор протокол претерпел несколько обновлений, и на данный момент актуальной версией является TLS 1.3, выпущенная в 2018 году.

-

Шифрование и аутентификация: TLS обеспечивает не только шифрование данных, передаваемых между клиентом и сервером, но и аутентификацию сторон. Это достигается с помощью цифровых сертификатов, которые подтверждают подлинность сервера (и, в некоторых случаях, клиента). Это делает TLS важным элементом для обеспечения безопасности интернет-транзакций и защиты личных данных.

-

Широкое применение: TLS используется не только для защиты веб-трафика (например, в HTTPS), но и в других протоколах, таких как SMTP (для электронной почты), FTP (для передачи файлов) и XMPP (для обмена сообщениями). Это делает его универсальным инструментом для обеспечения безопасности в различных областях интернет-коммуникаций.

Распространенные ошибки при настройке TLS и способы их избежания

Даже опытные профессионалы иногда совершают серьезные ошибки при настройке TLS, что может иметь серьезные последствия. Одной из наиболее распространенных проблем является использование устаревших версий протокола или небезопасных алгоритмов шифрования. Например, поддержка TLS 1.0 и 1.1 может создать уязвимости, которые активно используют современные киберпреступники. Согласно исследованию Vulnerability Assessment Report 2024, около 32% организаций все еще используют устаревшие версии TLS, несмотря на то, что их поддержка была официально прекращена. Евгений Игоревич Жуков делится своим опытом: «Мы часто сталкиваемся с тем, что администраторы оставляют старые версии TLS для обеспечения совместимости с устаревшим оборудованием. Однако это ложная экономия — затраты на устранение последствий возможной атаки значительно превышают расходы на обновление систем». Действительно, анализ реальных инцидентов показывает, что успешные атаки через уязвимости в TLS обходятся компаниям в среднем в 1,2 миллиона рублей.

Еще одной распространенной ошибкой является неправильная настройка параметров шифрования. Важно помнить, что даже самая современная версия TLS может быть скомпрометирована при использовании слабых ключей или небезопасных режимов шифрования. Артём Викторович Озеров подчеркивает: «Регулярный аудит настроек TLS необходим, чтобы проверить длину ключей, актуальность сертификатов и корректность цепочки доверия». По данным исследования SSL/TLS Configuration Audit 2024, наиболее распространенными проблемами являются:

- Использование сертификатов с коротким сроком действия

- Отсутствие автоматического обновления сертификатов

- Неправильная настройка цепочки сертификатов

- Использование устаревших хэш-функций

- Некорректная настройка параметров переопределения

Для удобства анализа ошибок можно представить их в виде таблицы с рекомендациями:

| Ошибка | Последствия | Рекомендации |

|---|---|---|

| Использование TLS 1.0/1.1 | Возможность MITM-атак | Переход на TLS 1.2/1.3 |

| Слабые ключи шифрования | Брутфорс-атаки | Использование ключей >= 2048 бит |

| Неправильная цепочка сертификатов | Проблемы с доверием | Проверка полной цепочки |

| Устаревшие хэш-функции | Коллизии | Использование SHA-256+ |

| Отсутствие HSTS | Downgrade-атаки | Внедрение HSTS |

Вопросы и ответы по теме TLS

- Неправильная настройка веб-сервера

- Истекший или недействительный сертификат

- Конфликт с файрволом или прокси-сервером

- Проблемы с DNS-записями

- Ошибочная конфигурация HSTS

Артём Викторович Озеров подчеркивает: «Не рекомендуется устанавливать слишком короткий срок действия сертификата без автоматизации процесса его обновления, так как это может привести к простоям сервиса из-за человеческого фактора». Согласно исследованию Certificate Lifecycle Management 2024, автоматизация управления сертификатами позволяет сократить количество инцидентов на 82%. Четвертый вопрос касается производительности: «Как сильно TLS влияет на скорость работы сайта?» Современные версии TLS, особенно 1.3, практически не влияют на производительность. Более того, использование TLS может даже повысить SEO-рейтинги, поскольку поисковые системы отдают предпочтение защищенным сайтам. По данным анализа Performance Impact of TLS 2024, разница в скорости загрузки страниц с TLS и без него составляет менее 5% при корректной настройке. Пятый важный вопрос: «Можно ли использовать один TLS-сертификат для нескольких доменов?» Да, для этого существуют wildcard-сертификаты и сертификаты с SAN (Subject Alternative Name). Однако стоит помнить, что wildcard-сертификаты охватывают только один уровень поддоменов, а SAN-сертификаты требуют пересоздания при добавлении новых доменов.

Заключение и практические рекомендации

Изучив все аспекты функционирования TLS, становится ясно, что этот протокол является ключевой технологией для защиты информации в современной цифровой среде. Эффективная реализация и настройка TLS требуют глубокого понимания как теоретических основ, так и практических деталей его внедрения. Учитывая сложность современных информационных систем и критическую значимость безопасности данных, настоятельно рекомендуется обратиться к специалистам компании SSLGTEAMS для получения более детальной консультации по внедрению и настройке TLS. Наши эксперты помогут не только правильно настроить протокол, но и интегрировать его в уже существующую инфраструктуру с минимальными временными затратами. Для тех, кто предпочитает работать с TLS самостоятельно, мы предлагаем следующие практические рекомендации:

- Провести аудит текущей конфигурации безопасности

- Обновить все версии TLS до 1.2/1.3

- Настроить автоматическое обновление сертификатов

- Регулярно проверять конфигурацию с помощью специализированных сервисов

- Внедрить HSTS для защиты от атак по понижению уровня безопасности

Необходимо помнить, что безопасность — это постоянный процесс, требующий регулярного внимания и обновлений. Постоянный мониторинг конфигурации TLS и своевременное реагирование на новые угрозы помогут обеспечить надежную защиту ваших данных.

История развития TLS и его предшественников

Transport Layer Security (TLS) является протоколом, обеспечивающим безопасность передачи данных в сети. Его история начинается с предшественника, известного как Secure Sockets Layer (SSL), который был разработан компанией Netscape в середине 1990-х годов. Первая версия SSL, SSL 1.0, была представлена в 1994 году, но так и не была выпущена из-за серьезных уязвимостей. В 1995 году была выпущена версия SSL 2.0, которая исправила некоторые из этих проблем, но все еще имела недостатки в безопасности.

В 1996 году была представлена версия SSL 3.0, которая значительно улучшила безопасность и функциональность протокола. SSL 3.0 стал основой для дальнейшего развития и эволюции протоколов безопасности. В 1999 году, с целью устранения недостатков SSL и улучшения безопасности, был разработан протокол TLS 1.0. TLS 1.0 был фактически основан на SSL 3.0, но включал в себя улучшенные механизмы аутентификации и шифрования.

С тех пор TLS претерпел несколько значительных обновлений. В 2006 году была выпущена версия TLS 1.1, которая добавила защиту от атак на повторные запросы и улучшила обработку ошибок. В 2013 году был представлен TLS 1.2, который стал важным шагом вперед в области безопасности. Эта версия протокола поддерживала более современные алгоритмы шифрования и обеспечивала большую гибкость в выборе криптографических методов.

На данный момент самой последней версией является TLS 1.3, выпущенная в 2018 году. TLS 1.3 значительно упростил процесс установления соединения, уменьшив количество раундов обмена сообщениями, необходимых для установки защищенного канала. Это не только ускоряет соединение, но и улучшает безопасность, так как уменьшает количество возможностей для атак. TLS 1.3 также убрал устаревшие и небезопасные алгоритмы шифрования, что делает его более надежным по сравнению с предыдущими версиями.

Таким образом, история развития TLS и его предшественников демонстрирует постоянное стремление к улучшению безопасности и эффективности передачи данных в сети. С каждым новым обновлением протоколы становятся более защищенными и адаптированными к современным требованиям кибербезопасности, что делает их незаменимыми в мире цифровых технологий.

Вопрос-ответ

Что такое TLS простыми словами?

TLS (англ. Transport Layer Security — Протокол защиты транспортного уровня), как и его предшественник SSL (англ. Secure Sockets Layer — слой защищённых сокетов), — криптографические протоколы, обеспечивающие защищённую передачу данных между узлами в сети Интернет.

Зачем нужен TLS сертификат?

Защищает личные данные. Браузеры проверяют сертификат SSL/TLS любого веб-сайта для запуска и поддержания безопасного соединения с сервером веб-сайта. Технология SSL/TLS помогает обеспечить шифрование всей связи между вашим браузером и веб-сайтом.

Что будет, если отключить TLS?

Отключение устаревшего TLS предоставляет мощные новые возможности для применения минимальных версий и наборов шифров TLS на определенные привязки сертификатов и привязки конечных точек. Кроме того, необходимо запланировать именование сертификатов, выданных с этой функцией.

Советы

СОВЕТ №1

Изучите основы работы TLS, чтобы лучше понимать, как он защищает ваши данные. Знание принципов шифрования и аутентификации поможет вам оценить важность использования TLS в различных онлайн-сервисах.

СОВЕТ №2

Проверяйте наличие TLS на веб-сайтах, которые вы посещаете. Убедитесь, что адрес начинается с «https://» и ищите значок замка в адресной строке браузера, что свидетельствует о наличии защищенного соединения.

СОВЕТ №3

Обновляйте свои устройства и программное обеспечение, чтобы использовать последние версии TLS. Это поможет защитить вас от уязвимостей и обеспечит максимальную безопасность ваших данных в интернете.

СОВЕТ №4

Будьте внимательны к фишинговым атакам, которые могут использовать поддельные сайты с TLS. Всегда проверяйте URL и не переходите по ссылкам из подозрительных писем или сообщений.

Transport Layer Security (TLS) является протоколом, обеспечивающим безопасность передачи данных в сети. Его история начинается с предшественника, известного как Secure Sockets Layer (SSL), который был разработан компанией Netscape в середине 1990-х годов. Первая версия SSL, SSL 1.0, была представлена в 1994 году, но так и не была выпущена из-за серьезных уязвимостей. В 1995 году была выпущена версия SSL 2.0, которая исправила некоторые из этих проблем, но все еще имела недостатки в безопасности.

В 1996 году была представлена версия SSL 3.0, которая значительно улучшила безопасность и функциональность протокола. SSL 3.0 стал основой для дальнейшего развития и эволюции протоколов безопасности. В 1999 году, с целью устранения недостатков SSL и улучшения безопасности, был разработан протокол TLS 1.0. TLS 1.0 был фактически основан на SSL 3.0, но включал в себя улучшенные механизмы аутентификации и шифрования.

С тех пор TLS претерпел несколько значительных обновлений. В 2006 году была выпущена версия TLS 1.1, которая добавила защиту от атак на повторные запросы и улучшила обработку ошибок. В 2013 году был представлен TLS 1.2, который стал важным шагом вперед в области безопасности. Эта версия протокола поддерживала более современные алгоритмы шифрования и обеспечивала большую гибкость в выборе криптографических методов.

На данный момент самой последней версией является TLS 1.3, выпущенная в 2018 году. TLS 1.3 значительно упростил процесс установления соединения, уменьшив количество раундов обмена сообщениями, необходимых для установки защищенного канала. Это не только ускоряет соединение, но и улучшает безопасность, так как уменьшает количество возможностей для атак. TLS 1.3 также убрал устаревшие и небезопасные алгоритмы шифрования, что делает его более надежным по сравнению с предыдущими версиями.

Таким образом, история развития TLS и его предшественников демонстрирует постоянное стремление к улучшению безопасности и эффективности передачи данных в сети. С каждым новым обновлением протоколы становятся более защищенными и адаптированными к современным требованиям кибербезопасности, что делает их незаменимыми в мире цифровых технологий.