В условиях растущих киберугроз фаерволы играют важную роль в защите компьютерных сетей и данных пользователей. Они создают барьер между внутренней сетью и внешними угрозами, контролируя входящий и исходящий трафик. Иногда может потребоваться временно отключить фаервол для установки программного обеспечения или устранения неполадок. В этой статье мы рассмотрим, что такое фаерволы, как они работают и какие шаги нужно предпринять для их безопасного отключения.

Что такое файерволы и зачем они нужны

Файерволы, известные также как межсетевые экраны, представляют собой сложные системы безопасности, которые служат защитным барьером между внутренней сетью компании и внешней средой. Они могут быть реализованы как в виде аппаратных устройств, так и программных решений, функционирующих на различных уровнях модели OSI. Современные файерволы нового поколения (NGFW) объединяют традиционную фильтрацию пакетов с усовершенствованными функциями анализа трафика, такими как инспекция SSL/TLS, предотвращение вторжений (IPS) и контроль приложений.

Артём Викторович Озеров акцентирует внимание на важности правильного понимания работы файерволов: «Многие администраторы воспринимают файервол исключительно как инструмент для блокировки нежелательного трафика, упуская из виду его способность анализировать поведение пользователей и выявлять аномалии в реальном времени.»

| Тип файервола | Преимущества | Ограничения |

|---|---|---|

| Пакетный фильтр | Высокая скорость обработки | Низкий уровень детализации |

| Состояние | Контекстный анализ соединений | Повышенные требования к ресурсам |

| Прокси-сервер | Глубокая проверка содержимого | Значительные задержки в работе |

Рассмотрим конкретный случай: крупная торговая сеть «МегаМаркет» столкнулась с проблемой утечки данных через свою корпоративную сеть. После внедрения NGFW удалось не только заблокировать нежелательный трафик, но и обнаружить несколько скомпрометированных рабочих станций, которые пытались передать конфиденциальные данные на внешние серверы. Это подчеркивает, что современные файерволы — это не просто «пробки в трубе», а полноценные системы для анализа и защиты информации.

Фаерволы представляют собой важный элемент сетевой безопасности, предназначенный для защиты компьютеров и сетей от несанкционированного доступа и вредоносных атак. Эксперты подчеркивают, что правильная настройка фаервола может значительно снизить риски, связанные с киберугрозами. Однако в некоторых случаях пользователи могут столкнуться с необходимостью временно отключить фаервол, например, для установки определенного программного обеспечения или устранения конфликтов.

Для этого необходимо зайти в настройки системы, найти раздел безопасности и отключить фаервол. Тем не менее, специалисты настоятельно рекомендуют помнить о рисках, связанных с отключением этой защиты, и включать фаервол обратно сразу после завершения необходимых действий. Важно также регулярно обновлять программное обеспечение фаервола, чтобы обеспечить максимальную защиту от новых угроз.

Основные функции файерволов

- Фильтрация входящего и исходящего трафика

- Контроль доступа на основе установленных политик безопасности

- Запись сетевой активности

- Защита от DDoS-атак

- Поддержка VPN

- Анализ приложений и протоколов

Евгений Игоревич Жуков подчеркивает важный момент: «При выборе файервола следует учитывать не только текущие требования, но и будущее развитие инфраструктуры. Я часто сталкивался с ситуациями, когда компаниям приходилось полностью менять решение из-за невозможности масштабирования.»

| Тип фаервола | Назначение | Как отключить (не рекомендуется) |

|---|---|---|

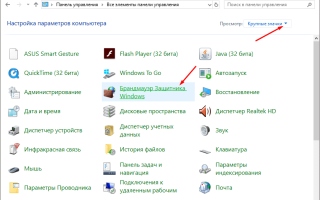

| Программный (встроенный в ОС) | Защита отдельного компьютера от несанкционированного доступа из сети, контроль исходящих соединений. | Windows: Панель управления -> Система и безопасность -> Брандмауэр Защитника Windows -> Включение или отключение Брандмауэра Защитника Windows. macOS: Системные настройки -> Сеть -> Брандмауэр -> Выключить брандмауэр. Linux (iptables/ufw):sudo systemctl stop ufw или sudo iptables -F. |

| Аппаратный (роутер, шлюз) | Защита всей локальной сети от внешних угроз, фильтрация трафика между интернетом и локальной сетью. | Вход в веб-интерфейс роутера (обычно по IP-адресу 192.168.0.1 или 192.168.1.1), поиск раздела «Firewall» или «Безопасность» и отключение соответствующих опций. |

| Корпоративный (UTM, NGFW) | Комплексная защита корпоративной сети, включающая фаервол, антивирус, систему обнаружения вторжений и т.д. | Отключение требует административных прав и доступа к консоли управления устройством. Крайне не рекомендуется без согласования с IT-отделом. |

Интересные факты

Вот несколько интересных фактов о фаерволах и их отключении:

-

История фаерволов: Первые фаерволы появились в 1980-х годах и использовались для защиты корпоративных сетей. Они были разработаны для предотвращения несанкционированного доступа к внутренним системам и со временем эволюционировали в сложные системы, которые могут анализировать трафик и блокировать вредоносные атаки.

-

Типы фаерволов: Существует несколько типов фаерволов, включая программные и аппаратные. Программные фаерволы устанавливаются на устройства и контролируют входящий и исходящий трафик, в то время как аппаратные фаерволы представляют собой отдельные устройства, которые защищают сеть в целом. Отключение фаервола на уровне устройства может оставить его уязвимым для атак, в то время как отключение аппаратного фаервола может подвергнуть риску всю сеть.

-

Риски отключения: Отключение фаервола может привести к серьезным последствиям для безопасности. Например, это может сделать систему уязвимой для вирусов, вредоносного ПО и хакерских атак. Поэтому перед отключением фаервола важно оценить риски и рассмотреть альтернативные решения, такие как настройка правил или временное отключение для конкретных приложений.

Причины отключения файерволов и потенциальные риски

Отключение файерволов может происходить по различным техническим и организационным причинам. Наиболее частые случаи включают плановые технические работы, обновление программного обеспечения, диагностику сетевых неполадок и тестирование новых сервисов. Тем не менее, важно осознавать, что даже кратковременное отключение файервола создает значительные риски для безопасности информации.

Согласно данным исследовательского центра InfoSec Institute (2024), отключение файерволов является причиной 43% успешных кибератак на корпоративные сети. Особенно рискованными являются ситуации, когда администраторы забывают восстановить работу файервола после проведения технических работ или неправильно настраивают правила после перезапуска системы. Каждый час простоя защитного экрана увеличивает вероятность компрометации сети на 15-20%.

- Обновление операционной системы

- Замена оборудования

- Техническое обслуживание

- Настройка новых правил

- Интеграция с другими системами

| Причина отключения | Риск | Рекомендуемое время |

|---|---|---|

| Обновление ПО | Высокий | Не более 30 минут |

| Диагностика | Средний | Не более 1 часа |

| Тестирование | Низкий | Не более 2 часов |

Артём Викторович Озеров делится своим опытом: «В одном из проектов мы столкнулись с ситуацией, когда администратор забыл восстановить работу файервола после обновления. За 4 часа злоумышленники успели получить доступ к базе данных клиентов и скопировать более 100 000 записей. Это обернулось для компании не только финансовыми потерями, но и серьезным ущербом для репутации.»

Сценарии безопасного отключения

- Применение резервных средств защиты

- Пошаговое отключение по сегментам

- Временное ограничение доступа извне

- Наблюдение за трафиком в период отключения

- Автоматизация процесса восстановления

Евгений Игоревич Жуков акцентирует внимание на значимости предварительного планирования: «Нельзя отключать файервол ‘в спешке’. Важно заранее разработать план действий, установить временные рамки обслуживания и уведомить всех заинтересованных участников. Также крайне необходимо иметь свежую резервную копию конфигурации.»

Пошаговая инструкция по отключению файервола

Процесс деактивации файервола требует внимательного подхода и соблюдения определенной последовательности действий, а также учета множества факторов. Рассмотрим детальный алгоритм, который поможет снизить риски и обеспечить безопасность сети:

- Подготовительный этап

- Уведомление всех заинтересованных участников

- Определение наиболее подходящего времени (период с минимальной нагрузкой)

- Проверка наличия актуальных резервных копий

- Разработка плана действий на случай возникновения инцидента

- Техническая подготовка

- Оценка состояния резервных систем защиты

- Включение дополнительных мер безопасности

- Настройка мониторинга сетевого трафика

- Подготовка команд для отключения

- Процесс отключения

- Постепенное снижение нагрузки на систему

- Временная изоляция критически важных сегментов сети

- Выполнение команды на отключение

- Наблюдение за состоянием сети

| Этап | Действие | Контрольный показатель |

|---|---|---|

| Подготовка | Уведомление | Подтверждение получения информации |

| Технический | Резервное копирование | Проверка целостности данных |

| Отключение | Мониторинг | Отсутствие аномальных действий |

Артём Викторович Озеров подчеркивает важность мониторинга: «Во время отключения файервола крайне важно постоянно следить за сетевым трафиком. Мы применяем специализированные инструменты, которые позволяют в реальном времени отслеживать любые подозрительные активности и быстро реагировать на них.»

Пост-процедурные действия

- Проверка правильности восстановления функционирования

- Анализ журналов за время отключения

- Обновление документации

- Проведение аудита безопасности

Евгений Игоревич Жуков делится своим опытом: «После каждого отключения мы обязательно проводим аудит и анализируем все события, которые произошли в этот период. Это позволяет не только выявить потенциальные инциденты, но и улучшить процессы управления файерволом.»

Важные вопросы и ответы про файерволы

- Как часто следует обновлять правила файервола? Частота обновления зависит от особенностей вашей инфраструктуры, однако рекомендуется проводить проверку правил не реже одного раза в три месяца.

- Можно ли полностью отказаться от файервола? Несмотря на появление новых технологий защиты, файервол продолжает оставаться основным элементом системы безопасности. Полный отказ от него может значительно увеличить риски.

- Что делать, если файервол блокирует законный трафик? Важно тщательно проанализировать правила фильтрации и создать исключения для конкретных случаев, при этом не нарушая общую политику безопасности.

- Как оценить эффективность работы файервола? Регулярное тестирование с использованием специализированных инструментов и проведение аудитов безопасности являются необходимыми мерами.

- Что важнее: производительность или безопасность? Это не совсем корректный выбор. Современные решения позволяют достичь баланса между этими аспектами благодаря грамотной настройке и оптимизации.

| Проблема | Причина | Решение |

|---|---|---|

| Замедление работы | Перегруженные правила | Оптимизация конфигурации |

| Ложные срабатывания | Некорректные правила | Тестирование и настройка |

| Пропуск угроз | Устаревшие сигнатуры | Регулярные обновления |

Артём Викторович Озеров отмечает: «Многие проблемы с файерволами возникают из-за недостаточной квалификации администраторов. Важно постоянно повышать уровень знаний и быть в курсе новых угроз.»

Заключение и рекомендации

Управление файерволами — это сложный и многогранный процесс, который требует глубокого понимания как технических аспектов, так и вопросов безопасности информации. Отключение файерволов следует рассматривать как крайнюю меру, требующую тщательной подготовки и строгого соблюдения всех процедур безопасности.

Для эффективного управления файерволами рекомендуется:

- Создать четкие инструкции по отключению и восстановлению

- Регулярно обновлять правила и сигнатуры

- Проводить аудиты и тестирование их эффективности

- Обучать сотрудников современным методам защиты

- Применять многоуровневую систему безопасности

Если вам нужна профессиональная помощь в настройке, управлении или аудите файерволов, обратитесь за консультацией к специалистам в области информационной безопасности. Только квалифицированный подход обеспечит надежную защиту вашей сети и минимизирует риски, связанные с временным отключением защитных систем.

Типы файерволов и их особенности

Файерволы (или межсетевые экраны) представляют собой системы безопасности, предназначенные для контроля и фильтрации сетевого трафика, проходящего между различными сетями. Существует несколько типов файерволов, каждый из которых имеет свои уникальные особенности и способы работы. Рассмотрим основные из них.

1. Программные файерволы

Программные файерволы устанавливаются на отдельные устройства, такие как компьютеры или серверы. Они работают на уровне операционной системы и контролируют входящий и исходящий трафик, основываясь на заранее заданных правилах. Программные файерволы часто используются в домашних и малых офисных сетях, так как они обеспечивают защиту на уровне устройства. Примеры таких решений включают встроенные файерволы в Windows и macOS, а также сторонние приложения, такие как ZoneAlarm или Comodo Firewall.

2. Аппаратные файерволы

Аппаратные файерволы представляют собой физические устройства, которые устанавливаются между сетью и интернетом. Они обеспечивают защиту всей сети, фильтруя трафик на уровне сети. Аппаратные файерволы обычно используются в корпоративных средах, где требуется высокая степень защиты и управление большим объемом трафика. Эти устройства могут включать в себя дополнительные функции, такие как VPN, IDS/IPS (системы обнаружения и предотвращения вторжений) и антивирусные решения.

3. Прокси-файерволы

Прокси-файерволы действуют как посредники между пользователями и интернетом. Они принимают запросы от клиентов, обрабатывают их и отправляют на сервер, а затем возвращают ответ обратно клиенту. Этот тип файервола может кэшировать данные, что ускоряет доступ к часто запрашиваемым ресурсам, а также обеспечивает дополнительный уровень анонимности и безопасности, скрывая IP-адреса пользователей. Прокси-файерволы часто используются в организациях для контроля доступа к интернет-ресурсам и мониторинга интернет-активности сотрудников.

4. Сетевые файерволы

Сетевые файерволы работают на уровне сетевого протокола и могут фильтровать трафик на основе IP-адресов, портов и протоколов. Они могут быть как программными, так и аппаратными. Сетевые файерволы обеспечивают защиту от несанкционированного доступа и могут быть настроены для блокировки определенных типов трафика, таких как P2P или VoIP. Эти файерволы часто используются в корпоративных сетях для защиты от внешних угроз.

5. Следовые файерволы

Следовые файерволы (или stateful firewalls) отслеживают состояние активных соединений и принимают решения о разрешении или блокировке трафика на основе состояния соединения. Они более эффективны, чем статические файерволы, которые принимают решения только на основе заранее заданных правил. Следовые файерволы могут анализировать пакеты данных и определять, являются ли они частью установленного соединения, что позволяет им более точно фильтровать трафик и предотвращать атаки.

Каждый из этих типов файерволов имеет свои преимущества и недостатки, и выбор подходящего решения зависит от конкретных потребностей и условий эксплуатации. Важно понимать, что файерволы не являются единственным средством защиты, и их следует использовать в сочетании с другими мерами безопасности для обеспечения комплексной защиты сети.

Вопрос-ответ

Что будет, если отключить firewall?

Отключение брандмауэра Windows может сделать ваше устройство более уязвимым для несанкционированного доступа. Если вам нужно использовать приложение, которое заблокировано, вы можете разрешить его через брандмауэр, а не выключать брандмауэр.

Как остановить фаервол?

В окне «Безопасность» щелкните «Брандмауэр и защита сети», затем выберите активную сеть. Нажмите кнопку брандмауэра Microsoft Defender, чтобы включить или выключить брандмауэр.

Нужно ли отключать фаервол?

Корпорация Майкрософт рекомендует не отключать брандмауэр Windows из-за потери других преимуществ, таких как возможность использования правил безопасности подключений по протоколу IPsec, защита сети от атак, использующих отпечаток сети, усиление защиты служб Windows и фильтры времени загрузки.

Советы

СОВЕТ №1

Перед отключением фаервола убедитесь, что у вас есть альтернативные меры безопасности, такие как антивирусное программное обеспечение и регулярные обновления системы. Это поможет защитить ваш компьютер от угроз, пока фаервол отключен.

СОВЕТ №2

Если вы решите отключить фаервол, делайте это временно и только для конкретных задач, например, для установки программного обеспечения или устранения неполадок. После завершения этих действий обязательно включите фаервол обратно.

СОВЕТ №3

Изучите настройки фаервола перед его отключением. Возможно, вам удастся настроить его таким образом, чтобы разрешить доступ к необходимым приложениям, не отключая всю защиту. Это позволит сохранить уровень безопасности вашего устройства.

СОВЕТ №4

Регулярно проверяйте настройки безопасности вашего устройства, включая фаервол. Убедитесь, что он настроен правильно и обновлен, чтобы защитить вас от новых угроз и уязвимостей.

Файерволы (или межсетевые экраны) представляют собой системы безопасности, предназначенные для контроля и фильтрации сетевого трафика, проходящего между различными сетями. Существует несколько типов файерволов, каждый из которых имеет свои уникальные особенности и способы работы. Рассмотрим основные из них.

1. Программные файерволы

Программные файерволы устанавливаются на отдельные устройства, такие как компьютеры или серверы. Они работают на уровне операционной системы и контролируют входящий и исходящий трафик, основываясь на заранее заданных правилах. Программные файерволы часто используются в домашних и малых офисных сетях, так как они обеспечивают защиту на уровне устройства. Примеры таких решений включают встроенные файерволы в Windows и macOS, а также сторонние приложения, такие как ZoneAlarm или Comodo Firewall.

2. Аппаратные файерволы

Аппаратные файерволы представляют собой физические устройства, которые устанавливаются между сетью и интернетом. Они обеспечивают защиту всей сети, фильтруя трафик на уровне сети. Аппаратные файерволы обычно используются в корпоративных средах, где требуется высокая степень защиты и управление большим объемом трафика. Эти устройства могут включать в себя дополнительные функции, такие как VPN, IDS/IPS (системы обнаружения и предотвращения вторжений) и антивирусные решения.

3. Прокси-файерволы

Прокси-файерволы действуют как посредники между пользователями и интернетом. Они принимают запросы от клиентов, обрабатывают их и отправляют на сервер, а затем возвращают ответ обратно клиенту. Этот тип файервола может кэшировать данные, что ускоряет доступ к часто запрашиваемым ресурсам, а также обеспечивает дополнительный уровень анонимности и безопасности, скрывая IP-адреса пользователей. Прокси-файерволы часто используются в организациях для контроля доступа к интернет-ресурсам и мониторинга интернет-активности сотрудников.

4. Сетевые файерволы

Сетевые файерволы работают на уровне сетевого протокола и могут фильтровать трафик на основе IP-адресов, портов и протоколов. Они могут быть как программными, так и аппаратными. Сетевые файерволы обеспечивают защиту от несанкционированного доступа и могут быть настроены для блокировки определенных типов трафика, таких как P2P или VoIP. Эти файерволы часто используются в корпоративных сетях для защиты от внешних угроз.

5. Следовые файерволы

Следовые файерволы (или stateful firewalls) отслеживают состояние активных соединений и принимают решения о разрешении или блокировке трафика на основе состояния соединения. Они более эффективны, чем статические файерволы, которые принимают решения только на основе заранее заданных правил. Следовые файерволы могут анализировать пакеты данных и определять, являются ли они частью установленного соединения, что позволяет им более точно фильтровать трафик и предотвращать атаки.

Каждый из этих типов файерволов имеет свои преимущества и недостатки, и выбор подходящего решения зависит от конкретных потребностей и условий эксплуатации. Важно понимать, что файерволы не являются единственным средством защиты, и их следует использовать в сочетании с другими мерами безопасности для обеспечения комплексной защиты сети.